四步法驱动高效网络安全软件开发 产品管理视角下的新产品开发流程

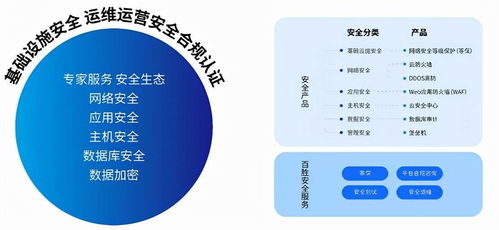

在网络安全威胁日益复杂多变的今天,高效的软件开发流程是确保安全产品快速响应市场、构筑可靠防御的关键。将经典的产品管理思维与网络安全领域的特殊性相结合,一套清晰、严谨的新产品开发流程至关重要。本文提出并阐述一个适用于网络安全软件开发的“四步法”流程,旨在帮助产品团队系统化地规划、构建并交付具备市场竞争力的安全解决方案。

第一步:战略定义与威胁评估

此阶段是流程的基石,核心是“谋定而后动”。产品经理需要深入洞察市场,明确产品要解决的核心安全问题。

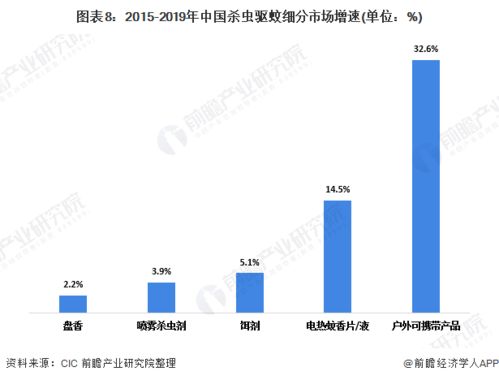

- 市场与威胁分析:研究目标市场(如企业终端安全、云原生安全、威胁情报等)的规模、增长趋势及关键驱动因素。进行深入的威胁评估,分析当前及未来的攻击向量、对手战术(参考MITRE ATT&CK框架)和客户面临的实际痛点。

- 价值主张与定位:基于分析,定义产品的核心价值主张——相较于现有方案,新产品在检测能力、响应速度、易用性、合规性或总拥有成本上有何独特优势。明确产品定位,是作为全面平台还是解决特定场景的“利基”工具。

- 制定产品愿景与路线图:形成清晰的产品愿景文档,并制定初步的、灵活的发布路线图,确定各版本要实现的战略目标和关键安全能力。

第二步:协同规划与安全设计

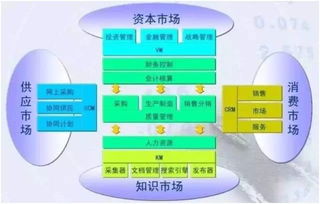

本阶段将战略转化为可执行的方案,强调跨职能协同,尤其是与安全研究、架构和工程团队的紧密合作。

- 需求细化与用户故事:将高层需求分解为具体的功能性和非功能性需求。特别注意网络安全软件的特殊需求,如极低的误报率、高性能处理、隐蔽性、合规性要求(如GDPR、等保2.0)以及与现有安全栈的集成能力。使用用户故事(如“作为一个SOC分析师,我希望系统能自动关联告警,以便我快速定位入侵源头”)来描述需求。

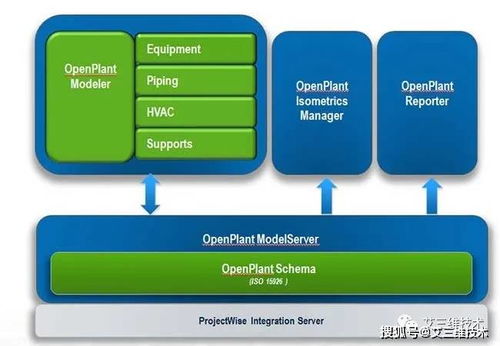

- 架构与安全设计评审:系统架构师和安全专家主导设计,确保软件本身的安全性(安全开发生命周期SDL),并满足性能、扩展性和可靠性目标。设计需考虑加密、身份认证、日志审计、数据隐私等关键安全要素。

- 制定详细开发计划:产出包含功能列表、技术规格、设计原型和测试计划的详细文档,为开发团队提供明确蓝图。

第三步:敏捷开发与内嵌安全测试

开发执行阶段采用敏捷迭代模式,并将安全测试深度集成到开发周期中,实现“DevSecOps”。

- 迭代开发与持续集成:开发团队以短周期(如2-4周)进行迭代开发,持续集成代码。产品经理需密切跟进,澄清需求,并根据反馈和新的威胁情报适度调整优先级。

- 多层次安全测试:在传统功能测试之外,必须并行进行:

- 自动化安全测试:静态应用安全测试(SAST)、动态应用安全测试(DAST)、软件成分分析(SCA)工具在CI/CD流水线中自动运行。

- 专项安全评估:渗透测试、红队演练、漏洞扫描,模拟真实攻击以验证防护有效性。

- 合规性验证:确保代码和流程满足相关安全标准。

- 反馈与调整:每个迭代结束都应有可演示的成果,收集来自内部安全团队和早期试用客户的反馈,及时调整后续开发方向。

第四步:发布运营与持续演进

产品发布并非终点,而是持续价值交付和增强的开始。

- 可控发布与部署:采用分阶段发布策略(如先面向小部分试点客户),严密监控性能指标(如吞吐量、延迟)和安全指标(如检测率、拦截成功率、误报数)。确保部署过程平滑,并提供完善的部署文档和培训。

- 监控、分析与响应:建立产品使用监控和威胁情报反馈闭环。监控客户环境中的产品运行状态,收集匿名化的攻击数据,分析其有效性。建立漏洞响应流程,对产品自身可能出现的漏洞进行快速修复和发布。

- 基于数据的迭代与规划:利用运营数据、客户反馈和最新的威胁情报,驱动下一轮的产品迭代规划。将经验教训反馈至“第一步”,形成闭环,使产品能够持续演进,适应不断变化的威胁态势。

这套“战略定义→协同规划→安全开发→发布运营”的四步法,构建了一个从市场威胁洞察到产品持续运营的完整闭环。它强调产品管理在网络安全领域的核心作用——不仅是功能特性的管理者,更是安全价值、风险与业务目标的平衡者。通过遵循此流程,网络安全软件团队能够更有纪律、更高效地开发出真正满足市场急需、坚实可靠的网络安全产品,在攻防对抗中赢得先机。

如若转载,请注明出处:http://www.hirxkj.com/product/9.html

更新时间:2026-05-10 11:42:43